Zero Hour Technology의 월간 보안 이벤트 하이라이트가 시작되었습니다! 일부 블록체인 보안 위험 모니터링 플랫폼의 통계에 따르면 2025년 1분기에 암호화폐 해킹 사건이 60건 이상 발생하여 총 손실액이 16억 2,900만 달러에 달했으며, 2024년 1분기의 7억 600만 달러에 비해 131% 증가했습니다. 3월에는 암호화폐 해킹이 20건 발생하여 3,871만 달러 이상이 도난당했습니다. 그러나 분산형 거래소 애그리게이터 1inch가 도난당한 자금의 일부(약 90%)를 성공적으로 회수하면서 총 손실액은 감소했습니다.

해커 공격

7가지 대표적인 안전사고

(1) 3월 7일, 1inch 팀은 Fusion v1 파서 스마트 계약의 이전 버전에서 취약점을 발견했습니다. SlowMist 보안팀의 분석에 따르면, 이 사고로 인해 약 240만 USDC와 1,276 WETH, 총 500만 달러 이상의 손실이 발생했습니다.

해당 관계자는 이 취약점이 최종 사용자 자금에는 영향을 미치지 않으며, 영향을 받는 유일한 객체는 Fusion v1을 사용하는 파서 계약이라고 확인했습니다. 1인치는 조치를 취하고 보안 상황을 지속적으로 모니터링하고 있습니다. 현재 자금의 90%가 회수되었습니다.

(2) 3월 13일, 코인텔레그래프는 지난 며칠 동안 최소 3명의 암호화폐 프로젝트 창립자가 Zoom 통화를 위조하여 민감한 데이터를 훔치려는 북한 해커들의 시도를 성공적으로 저지했다고 보고했다고 보도했습니다. 3월 11일, 화이트 해커 그룹인 "Security Alliance"의 멤버인 닉 벡스는 X 플랫폼에 북한 사기꾼들이 이런 수법을 사용해 피해자에게서 수백만 달러를 훔쳤다는 경고를 게시했습니다. 또한 오늘 초 블록체인 보안 회사인 CertiK은 일련의 주목할 만한 해킹 공격 이후 Lazarus Group이 믹서를 사용하여 암호 자산을 이체한 사실이 밝혀졌으며, Tornado Cash 믹싱 서비스에 약 75만 달러 상당의 400개 이더리움이 입금된 것을 감지했다고 밝혔습니다.

(3) 3월 14일, 제로아워 기술보안팀은 BNB 스마트체인 프로젝트 H2O에 대한 공격을 모니터링했습니다. 이 취약점의 주요 원인은 H20 토큰 계약이 PancakeSwap Pair에서 구매하기 위한 경제 모델을 설계할 때, ERC20 전달 함수를 수정할 때 skim도 동일한 목적을 달성할 수 있다는 점을 고려하지 않았기 때문입니다. 그 결과 공격자가 skim을 이용해 허공에서 막대한 인센티브를 얻었습니다. 이 공격으로 총 22,000달러의 손실이 발생했습니다.

(4) 위메이드의 블록체인 자회사인 위믹스재단은 3월 17일 해킹 공격으로 인해 약 865만개의 위믹스 토큰(약 622만 달러 상당)을 분실했다고 공개했습니다. 김석환 대표는 해커가 북한 조직인 라자루스 그룹일 가능성은 낮지만, NFT 플랫폼 나일의 서비스 모니터링 인증키를 훔쳐 시스템에 침투한 전문가일 가능성이 있다고 밝혔습니다. 해커는 이번 공격을 위해 2개월간 준비한 뒤 비정상적인 거래를 만들어 15차례 출금 시도를 했고 그중 13건이 성공한 것으로 전해졌습니다. 김석환 대표는 또한 위믹스가 금요일에 모든 서비스를 다시 오픈하고 새로운 블록체인 인프라의 보안 대책을 업그레이드할 계획이라고 밝혔다.

(5) 3월 18일 제로아워기술보안팀 모니터링에 따르면, Four.meme 플랫폼이 해커의 공격을 받았습니다. Four.meme은 Binance Academy에서 육성한 밈코인 런치패드로 pump.fun과 유사합니다. 이 공격으로 인한 피해액은 약 18만 달러에 달했습니다.

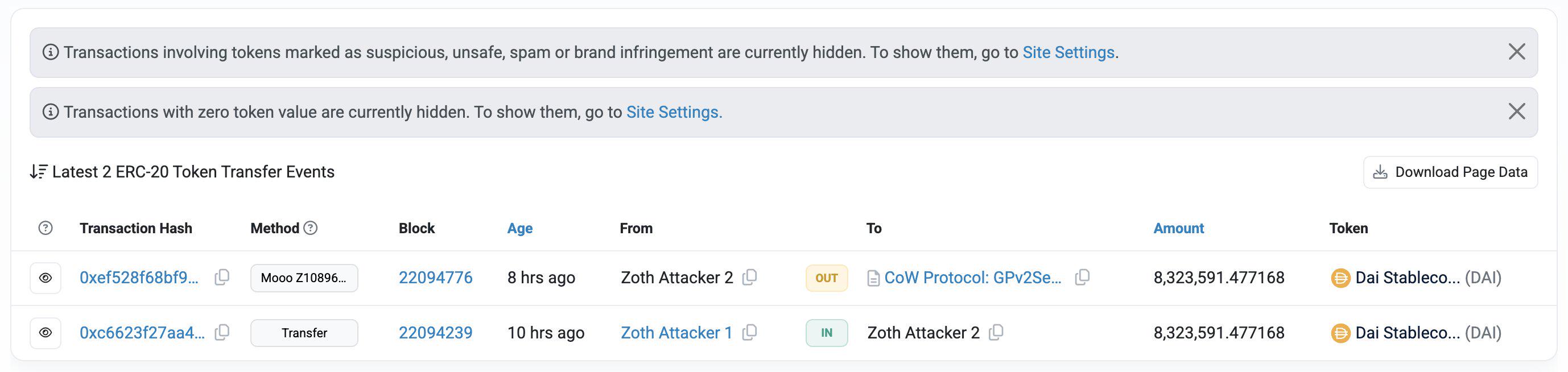

(6) 3월 22일, RWA 프로젝트 Zoth는 도난 사건에 대한 업데이트를 공개하면서, 해당 팀이 도난 사건을 적극적으로 조사하고 있으며 전문가들과 협력하여 도난당한 자금을 추적하고 회수하고 있다고 밝혔습니다. 또한, Zoth는 Crystal Blockchain BV와 협력하여 사건을 철저히 조사했습니다. Zoth 플랫폼의 TVL(총 잠금 가치)의 73%는 자산 발행자의 도움으로 즉시 확보되었습니다. 자세한 보고서는 몇 주 안에 공유될 예정입니다. Zoth는 50만 달러의 공개 현상금을 걸었다고 발표했습니다. 기금 회수로 이어지는 실행 가능한 단서가 있으면 현상금에서 보상을 받게 됩니다. 이전에 Zoth는 보안 취약점 공격을 받았고, Zoth 공격자는 훔친 자금을 4,223 ETH로 교환했다는 사실을 확인했습니다.

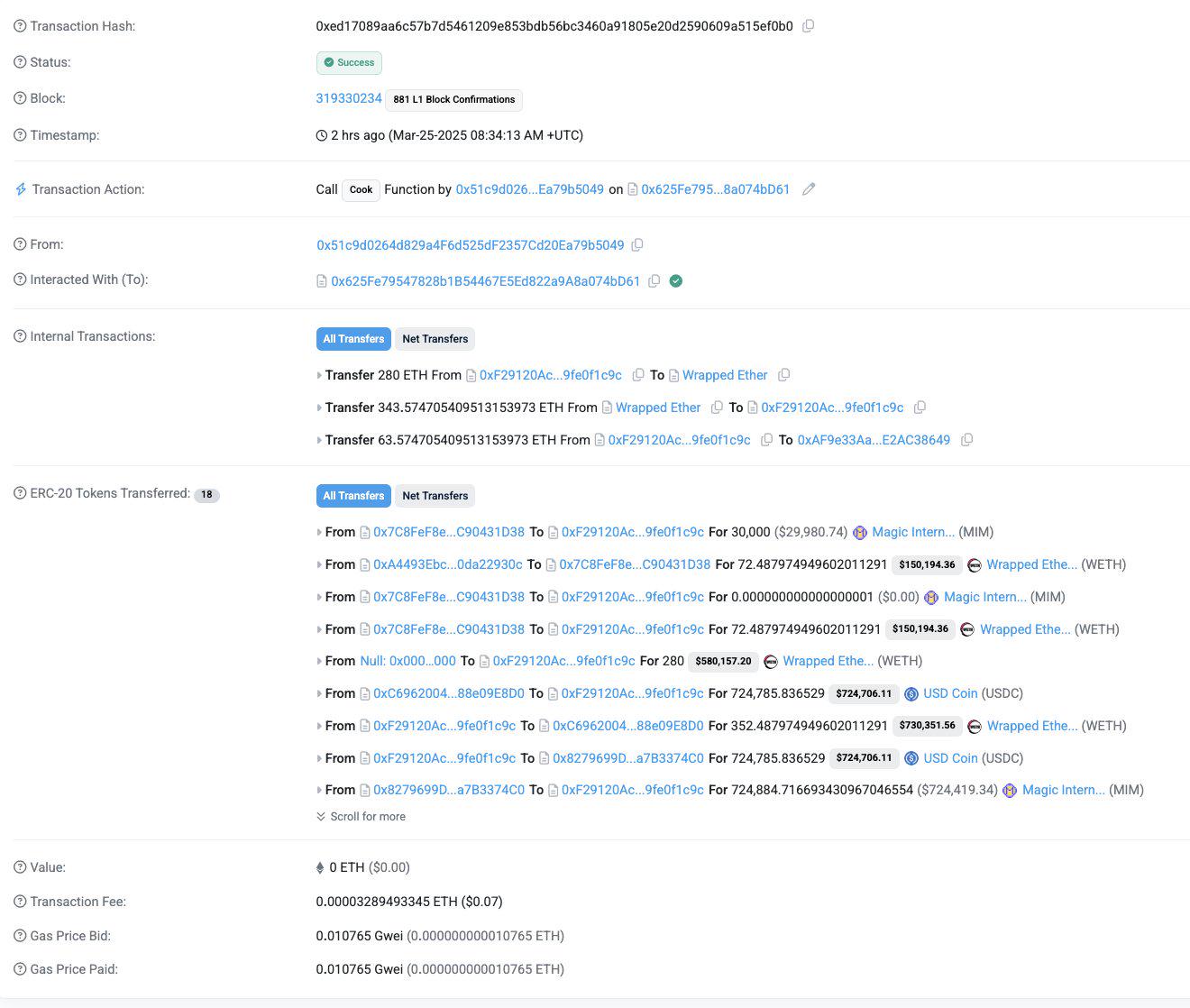

(7) 3월 25일, Abracadabra는 자사의 gmCauldrons 제품이 어제 해킹을 당해 약 1,300만 MIM(약 6,000 ETH)의 손실이 발생했다고 공식적으로 확인했습니다. DAO 재무부는 자산 일부를 긴급히 사용해 650만 개의 MIM을 재매수했는데, 이는 총 손실의 50%에 해당합니다. 나머지 부분은 앞으로 몇 달 동안 점진적으로 흡수될 것이며, 2025년 중반까지 모든 상환이 완료될 것으로 예상됩니다. 해당 팀은 Chainalysis 같은 보안 기관과 협력해 자금의 행방을 추적하고 있습니다. 해커의 관련 주소를 공개하였고, 취약점 보상금을 대가로 공격자에게 자금을 반환하기 위한 협상 의지를 표명했습니다. 이전에는 GMX와 MIM_Spell 관련 계약이 해킹당해 약 1,300만 달러의 손실이 발생했습니다.

러그 풀 / 피싱 사기

3가지 대표적인 안전사고

(1) 3월 12일 0xa4C1...683f 주소가 피싱 공격을 받아 약 182만 달러의 피해가 발생했습니다.

(2) 3월 19일 aixbt는 피싱 공격을 받아 55.5 ETH를 손실했습니다. 보안 업그레이드로 인해 대시보드 사용이 중단되었습니다.

(3) 3월 24일, 사용자는 408일 전에 서명된 피싱 승인으로 인해 329,743달러의 자산을 잃었습니다.

요약하다

3월에는 코드 취약점으로 인해 가장 큰 손실이 발생했으며, 손실액은 1,400만 달러를 넘었습니다. 지갑 해킹으로 800만 달러 이상이 도난당했습니다. 3월 가장 심각한 손실 사건은 3월 25일에 분산형 대출 프로토콜인 Abracadabra.money의 스마트 계약 취약점을 악용하여 약 1,300만 달러의 손실이 발생한 사건이었습니다.

제로 아워 기술 보안팀은 프로젝트 당사자가 스마트 계약 취약점에 대한 다중 감사 및 실시간 모니터링을 우선시하고, 자산을 관리하기 위해 다중 서명 지갑과 하드웨어 격리 솔루션을 엄격히 채택하며, 불필요한 승인을 정리할 것을 권고합니다. 동시에 신속한 대응 메커니즘을 구축하고, 비상 정지 기능을 사전 설정하고, 정기적으로 공격 및 방어 훈련을 실시하고, 온체인 보험 및 비상 자금 풀을 구성합니다. 또한, 보안 상태 평가를 분기마다 실시해야 하며, 감사 보고서는 투명성과 검증 가능성을 보장하기 위해 NFT 처리되어야 합니다.