作者:imToken

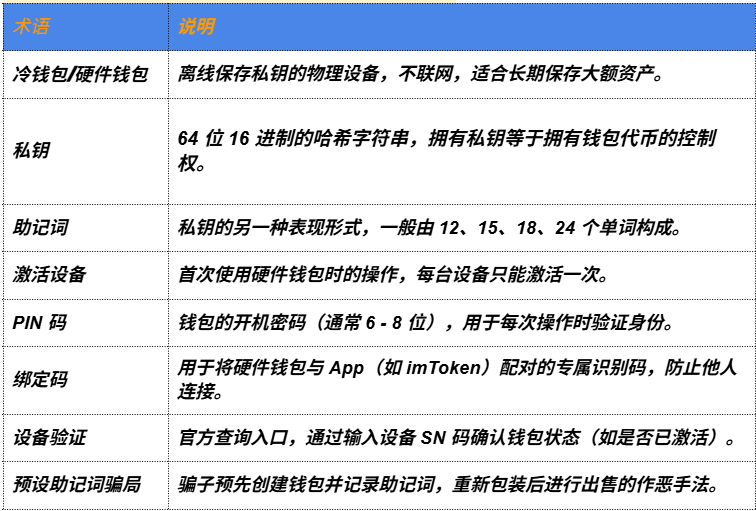

阅读正文前,建议先了解一些基本术语:

在加密货币的世界里,安全永远是头等大事。为了保护数字代币,许多人选择使用「硬件钱包」,又称「冷钱包」——一种让私钥离线生成、离线存储的物理安全设备。

硬件钱包(部分)

它的核心作用是将掌管你代币的「私钥」离线储存在一个安全芯片里。所有交易确认和签名都在设备内部完成,私钥永远不会接触到联网的手机或电脑。这极大地避免了黑客通过网络病毒、木马等方式窃取私钥的风险。

然而,这种安全性的前提是:你手中的硬件钱包是可信、未被攻击过的。

如果攻击者在你拿到硬件钱包之前,就已经对它动了手脚,那么这个储存私钥的安全堡垒,从一开始就没有保护作用,而是一个骗子随时准备收网的「陷阱」。

本文将介绍两种常见的硬件钱包攻击骗局类型,并为你提供一套安全防范指南。

什么是硬件钱包攻击骗局 ?

目前,硬件钱包攻击骗局分为两个类型——技术型攻击和预设助记词骗局。

骗局类型一:技术型攻击

这种攻击的核心在于对硬件钱包进行物理结构的修改。

攻击者通过技术手段,比如,更换内部芯片、植入可以暗中记录或发送助记词的恶意程序等。这些被攻击过的设备外观上可能与正品无异,但其核心功能(即,离线生成、离线存储私钥)已被劫持。

骗局是如何发生的?

攻击者通常在 X、Telegram 等社交媒体上伪装成知名项目方、硬件钱包品牌方或 KOL,以免费更换、转发抽奖等名义,将被攻击过的硬件钱包作为「赠品」邮寄给受害者。

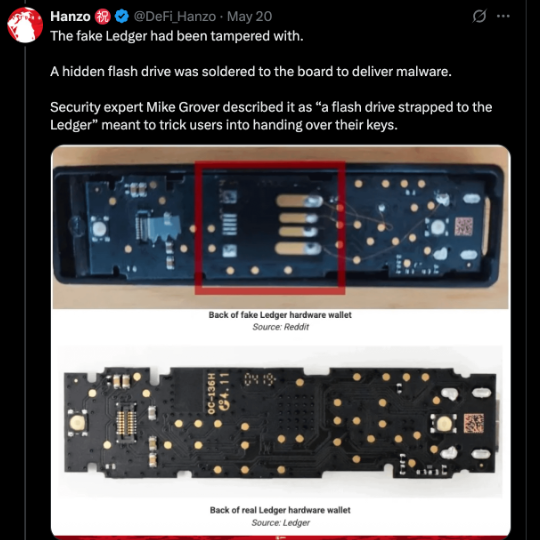

2021 年,据报道有用户收到了自称 Ledger 官方寄来的「免费更换」硬件钱包,当他使用自己的助记词在设备上恢复钱包后,其价值 $7.8w 代币被洗劫一空。事后分析发现,这台设备已被植入恶意程序,能在用户输入助记词时将其窃取。

(用户收到被技术攻击的 Ledger 硬件钱包,来自 https://x.com/DeFi_Hanzo/status/1924517551687483600)

安全提醒:

务必认准官方渠道购买硬件钱包,绝不使用来历不明的「免费钱包」。

在购买任何品牌的硬件钱包前,请务必自己核实网址是否正确,避免买到被篡改或预设助记词的钱包。你可以这样判断:

官方渠道判断三步法:

- 从品牌 App 内跳转(如 Ledger Live、imToken 等),最安全;

- 用搜索引擎时避开广告链接,注意核对域名拼写是否为官网;

- 多平台交叉验证:去品牌的 X(Twitter)、Telegram、YouTube、Reddit 等官方账号查看置顶链接。

警惕这些高风险链接来源:

- 免费赠送或拼多多秒杀类网页

- 短视频 / 朋友圈里的推荐购买链接

- 域名拼错、可疑缩写、没有安全锁的网页

骗局类型二:预设助记词骗局

这是当前更为常见、也最容易让人中招的骗局。它不依赖高深的技术,而是利用信息差和用户的心理。其核心在于:骗子在你拿到硬件钱包之前,就已经为你「预设」好了一套助记词,通过伪造的说明书和骗局话术,诱导用户直接使用该钱包。

骗局是如何发生的?

骗子通常会通过非官方渠道(如社交、直播电商平台或二手市场)低价出售硬件钱包。用户一旦疏于核实或图便宜,就容易上当受骗。

(某书和某东平台上,骗子售卖被预设助记词的 imKey 硬件钱包)

某书和某东都不是 imKey 硬件钱包的官方渠道,因此如果用户选择在这些电商平台购买设备,存在巨大风险。

骗子会预先从官方渠道采购正品硬件钱包,将到手的钱包拆封后执行恶意操作——激活设备,生成并记录下钱包的助记词,篡改说明书和产品卡片。随后利用专业包装设备和材料将其重新封装,伪装成「全新未拆封」的硬件钱包在电商平台进行销售。

目前观察到的,预设助记词骗局有两种手法:

- 预设的助记词:包装内直接提供一张打印好的助记词卡片,并诱导用户使用该助记词恢复钱包。

- 预设的 PIN 码(硬件设备解锁码):提供一张刮刮卡,声称刮开涂层即可看到唯一的 「PIN 码」或 「设备激活码」,并谎称硬件钱包无需助记词。

一旦用户遭遇「预设助记词骗局」,表面上用户自持硬件钱包,但事实上并未真正掌握钱包的控制权,这个钱包的控制权(助记词)一直掌握在骗子手中。之后用户向该钱包的所有代币转入操作,无异于将代币放入了骗子的口袋。

安全提醒:

正规的硬件钱包「绝不会」预设敏感信息,包括不限于助记词、PIN 码、绑定码等,如钱包的说明书中预设此类敏感信息,则存在欺诈风险。

用户必须自己在硬件钱包上「生成并抄写」助记词。

用户案例

王先生在某音平台,购入了一台硬件钱包设备。

设备到手后,包装塑封完好,防伪标签也看似无损。王先生拆开包装,发现说明书引导他使用一个预设的 PIN 码来解锁设备。他感到有些疑惑:“为什么不是我自己设置 PIN 码?而且整个过程都没有提示我备份助记词?”

他随即联系下单店铺的客服咨询。客服则解释说:“这是我们新一代无助记词冷钱包,采用了最新的安全技术。为了方便用户,我们为每台设备设置了唯一的安全 PIN 码,解锁后即可使用,更加便捷安全。”

这番话术打消了王先生的疑虑。他按照说明书的引导,使用预设的 PIN 码完成了配对,并陆续将资金转入新钱包。

起初几天,收款 / 转账一切正常。然而,几乎就在他转入一笔大额代币的瞬间,钱包里的所有代币都被转账至了一个陌生地址。

王先生百思不解,在联系真正的品牌官方客服核实后,他才恍然大悟:他所购买的,正是一个被提前激活并预设了助记词的设备。因此,这个硬件钱包从一开始就不属于他,而是始终受到骗子的控制。所谓的「新一代无助记词冷钱包」,不过是骗子用来掩人耳目的谎言。

安全提醒:如何保护你的硬件钱包

为了从源头到使用全程防范风险,请参考以下安全检查清单。

下面以 imKey 硬件钱包的开箱安全检查流程为例:

第一步:官方渠道购买与开箱验货

- 坚持官方渠道:务必通过 imKey 官网 https://imkey.im/ 列出的官方渠道进行购买。

- 检查包装:收到设备后,检查外包装、封条以及内容物是否完整无损。

- 验证设备激活状态:在 imKey 官网输入设备上的 SN 码(产品序列号),来验证设备激活时间,新设备应提示「设备尚未激活」。

第二步:独立生成并备份助记词

- 自主完成全部流程:首次使用 imKey 时,务必由你亲自、独立地完成激活设备、设置并备份 PIN 码和绑定码、创建并备份助记词。

- 妥善保管设备与助记词:务必用物理方式(如手写在纸上)或助记词密盒备份助记词,并将其存放在与硬件钱包分离的安全地点。绝不拍照、截图或存储在任何设备上。

注意:首次将 imKey 与 imToken 应用连接时,如果应用提示「你的 imKey 非首次使用,已配对过设备,已备份 imKey 硬件钱包助记词」,请警惕!若非本人操作,表明该设备存在风险!请立即停止使用,并联系 imKey 客服。

第三步:小额代币测试

存入大额代币前,建议先用一笔小额代币完成完整的收款和转出测试。

当连接 imToken 等软件钱包签名转账时,仔细核对硬件设备屏幕上的信息(如币种、转账数量、收款地址),确保与 App 显示的一致。确认代币成功转出后,再进行后续的大额存储操作。

如有任何问题,请通过 support@imkey.im 联系 imKey 官方客服。

结语

硬件钱包的安全性,不仅依赖于其核心技术设计,更取决于安全的购买渠道和用户正确的操作习惯。物理层面的安全是数字代币保护中绝对不可忽视的一环。

为此,imToken 致力于快速发现和找到解决方案,并向社区及时反馈和科普各种新型骗局,以降低用户损失,全面提升用户在加密货币领域的安全性,努力构建一个可信赖的数字代币管理生态系统。

在机遇与风险并存的加密世界里,请务必树立「零信任」的安全观念——切勿相信任何未经官方验证的渠道、人员或设备。对任何「免费的午餐」保持高度警惕,这是保护自己代币的第一道,也是最重要的一道防线。